ВЕДЫ

Отпечаток пальца, скан лица, разблокировка «одним взглядом» – биометрия за последние годы стала почти незаметной частью цифровой повседневности. Мы прикладываем палец к смартфону, заходим в банковские приложения, подтверждаем вход в сервисы и редко задумываемся, как вообще работает эта система. Биометрическая аутентификация воспринимается как нечто более удобное, чем пароли... Но почему специалисты по информационной безопасности всё чаще говорят о ней с осторожностью? Объясню, ответив на 10 вопросов.

Изображение сгенерировано нейросетью

Почему мир устал от паролей?

История цифровой безопасности десятилетиями строилась вокруг логина и пароля, которые стали универсальным пропуском в цифровой мир, от почты до банковских счетов. Со временем вокруг этой модели накопилось слишком много проблем.

Все из-за того, что пользователи плохо запоминают сложные комбинации, повторяют один и тот же пароль на десятках сервисов и нередко выбирают заведомо слабые варианты.

«Лаборатория Касперского» проанализировала утечки данных за 2023–2025 годы и выявила, что каждый десятый пароль в этих утечках содержал дату от «1990» до «2025». Также в паролях часто появлялось английское слово love.

Самой распространенной комбинацией стала последовательность цифр 12345. Из слов, помимо love, популярными были названия стран и имена. Более половины (54%) паролей из утечек 2025 года уже встречались и в предыдущих скомпрометированных данных.

На этом фоне биометрия выглядит как логичный ответ индустрии: ничего не нужно помнить, невозможно «подсмотреть» пароль, а сам пользователь становится ключом доступа.

Изображение сгенерировано нейросетью

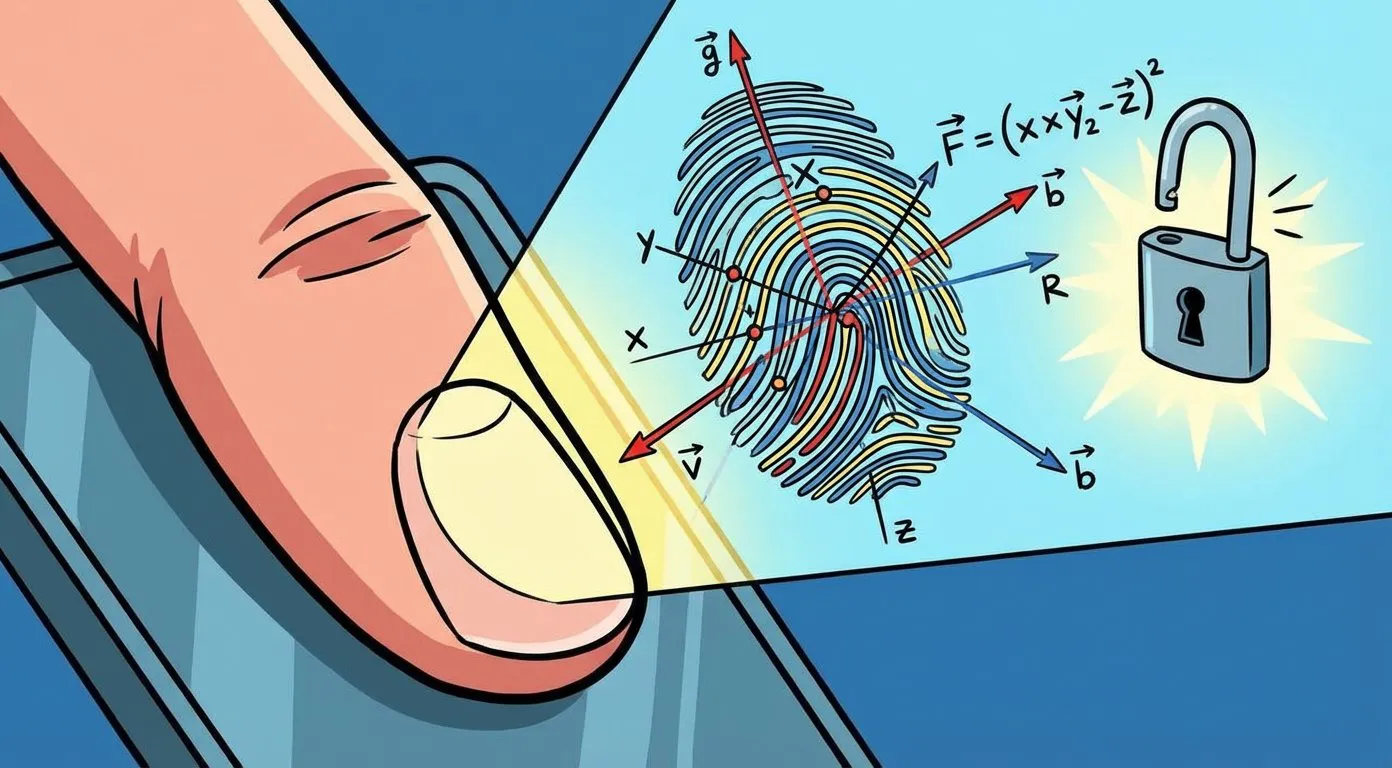

Что такое биометрическая аутентификация на самом деле?

Вопреки популярному мифу, устройства не хранят «фотографию» отпечатка пальца или лица. Биометрия работает иначе. Сканер считывает уникальные характеристики — рисунок папиллярных линий, расстояния между ключевыми точками лица — и превращает их в математический шаблон.

Этот шаблон, как правило, хранится в защищённой среде устройства. При аутентификации новый скан сравнивается с сохранённым шаблоном, и телефон разблокируется.

Сергей Голованов, главный эксперт «Лаборатории Касперского», рассказал «Ведам», как компании хранят биометрию и почему этот “пароль” тяжело украсть:

“Украсть биометрические данные крайне сложно, поскольку компании, использующие биометрию, обеспечивают комплексную защиту инфраструктуры, в которой обрабатываются такие данные. Биометрические данные хранятся не в виде изображений или записей, а в форме числового кода, полученного в результате анализа по специальным алгоритмам. Даже если подобные коды окажутся у злоумышленников, использовать их для каких-либо операций они не смогут”.

Важно: биометрия почти никогда не является самостоятельным «ключом». Чаще всего она лишь разблокирует криптографический секрет, который и используется для входа в систему.

Изображение сгенерировано нейросетью

Биометрия – иллюзия абсолютной надёжности?

Для массового пользователя биометрия выглядит как простое решение. Отпечаток пальца невозможно забыть или потерять. Фотографию лица нельзя случайно отправить мошеннику по фишинговой ссылке. Именно поэтому биометрия воспринимается как нечто более надёжное, чем пароли.

Но у этой логики есть фундаментальный изъян. Пароль можно сменить. Биометрические данные – нет. Если отпечаток пальца оказался скомпрометирован, пользователь не может «выпустить новый палец». Это делает любую успешную атаку потенциально необратимой.

Изображение сгенерировано нейросетью

Можно ли обмануть сканер отпечатка?

Чтобы оценить устойчивость биометрии к хакерским атакам, важно разобраться, какие именно технологии используются в современных устройствах. Сейчас на рынке есть три основных типа сканеров отпечатков пальцев:

Оптические — фактически «смотрят» на отпечаток с помощью подсветки и камеры, формируя его изображение.

Ёмкостные — анализируют изменение заряда крошечных конденсаторов, встроенных в панель считывания. За счёт различий между гребнями и впадинами папиллярного узора формируется карта отпечатка.

Ультразвуковые — посылают акустические импульсы в кожу и анализируют отражённый сигнал, создавая более глубокую, трёхмерную модель структуры пальца.

Разница между ними заключается в способе считывания данных и устойчивости к подделкам. Ультразвуковые решения считаются более сложными для обхода, однако ни один из методов нельзя назвать абсолютно неуязвимым.

Изображение сгенерировано нейросетью

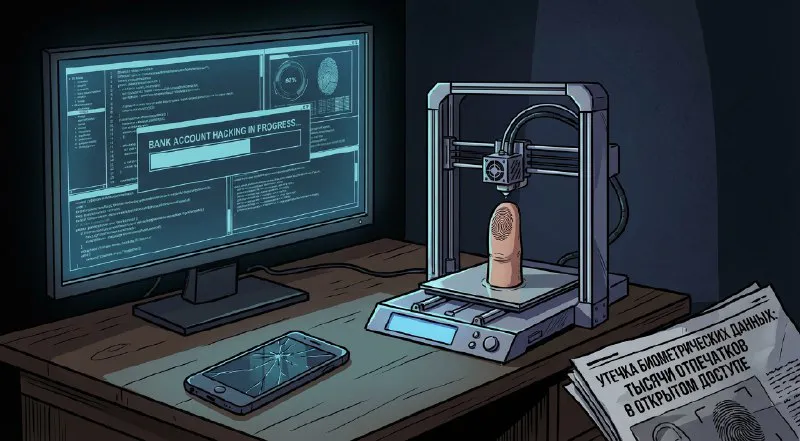

Какие есть способы получить отпечаток?

По словам Владимира Дащенко, эксперта по кибербезопасности в «Лаборатории Касперского», существует несколько векторов атак:

восстановление отпечатка по оставленным следам с помощью различных техник, например, копирование отпечатка;

атака на систему хранения цифровых шаблонов с последующим их восстановлением.

физическое заимствование пальца владельца устройства (но это экстраординарный случай…);

Человек ежедневно оставляет отпечатки на стекле, пластике, экранах устройств. Теоретически это создаёт возможность для реконструкции рисунка папиллярных линий.

Изображение сгенерировано нейросетью

Можно ли воссоздать отпечаток по фотографии?

История знает такие случаи. Например, в СМИ обсуждалась публикация, в которой демонстрировалась возможность восстановления отпечатка по фотографии руки политика. В 2014 хакер Ян Крисслер скопировал рисунок отпечатка пальца главы Еврокомиссии Урсулы фон дер Ляйен. По словам хакера, он использовал фотографии с пресс-конференции, на которых виден большой палец фон дер Ляйен с разных ракурсов.

В 2013 году он же перехитрил датчик TouchID от компании Apple. Ян решил проверить, можно ли подменить палец с помощью подручных средств. Тогда для фальсификации пальца Крисслер использовал столярный клей и спрей с графеном, чтобы изготовить фальшивый палец.

Это показало, что при определённых условиях теоретически возможно создать физическую копию отпечатка.

Изображение сгенерировано нейросетью

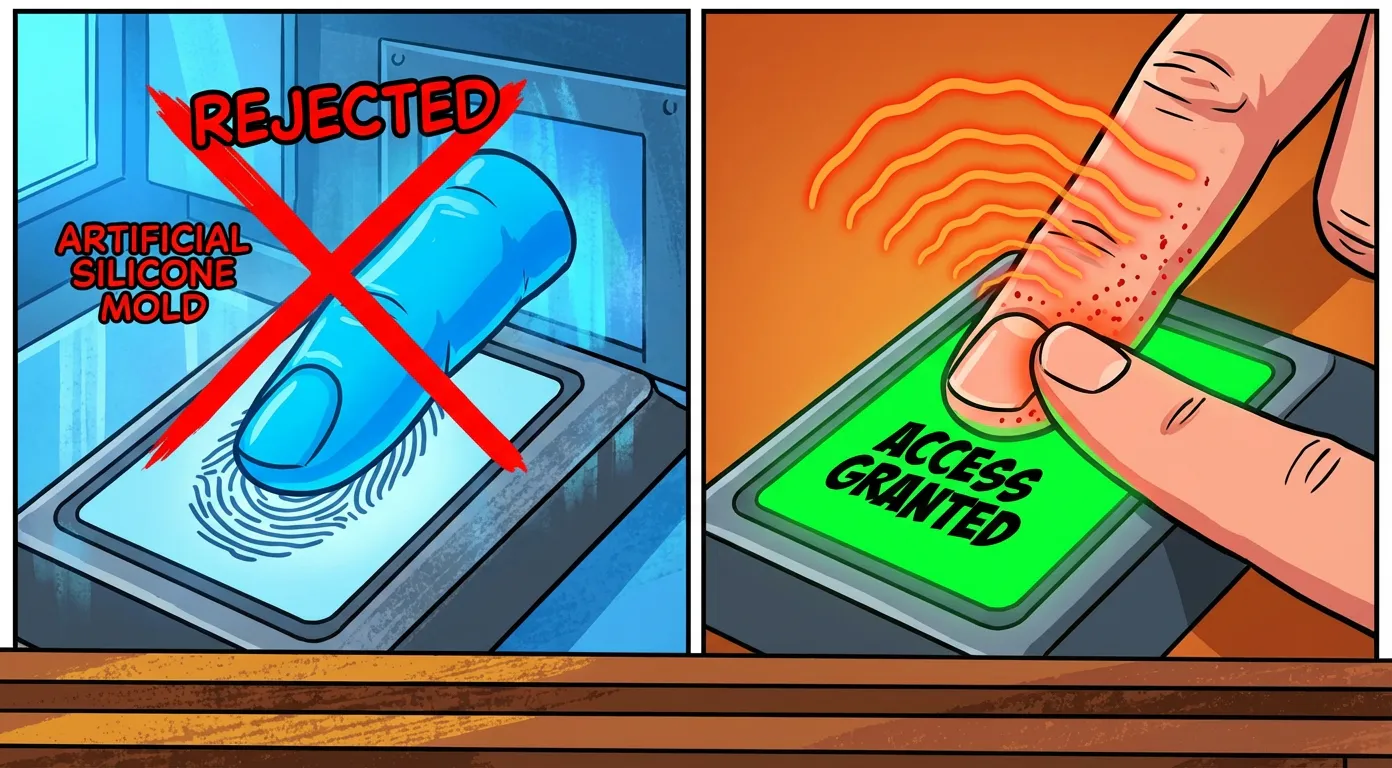

Значит ли это, что биометрия бесполезна?

Нет. И это принципиальный момент. Большинство атак требуют времени, материалов, навыков создания слепков и физического доступа к устройству. Для массовых угроз типа фишинга, утечек баз данных, подбора паролей биометрия по-прежнему остаётся сильным барьером.

Современные датчики всё чаще используют механизмы определения «живости» — анализ температуры, микродвижений кожи, глубинной структуры тканей. Поэтому создание слепка ещё не гарантирует успешный обход системы.

Дащенко подчёркивает: развитие методов создания «клонов» пальцев идёт параллельно с развитием систем детектирования подделок. Это постоянная технологическая гонка.

Проблема в другом: биометрию часто воспринимают как универсальное решение, но она эффективна только в связке с другими элементами безопасности: пароли, пин-коды и тому подобное.

Изображение сгенерировано нейросетью

Биометрия против паролей: ложный выбор?

Сравнивать биометрию и пароли напрямую не совсем корректно. Это разные уровни защиты. Пароль – это знание. Биометрия – это физическая характеристика. У каждого подхода есть сильные и слабые стороны.

Пароли можно менять, биометрию – нет. Зато биометрия практически исключает фишинг и психологическое манипулирование.

Куда движется аутентификация?

По данным Лаборатории Касперского, одним из ключевых трендов последних лет стали passkeys, встроенные защиты устройства типа PIN-кода, отпечатка пальца и Face ID. В этих моделях биометрия используется не как идентификатор, а как возможность разблокировать ключ, который никогда не покидает устройство.

Это принципиально меняет логику безопасности. Даже если биометрический шаблон каким-то образом будет скомпрометирован, злоумышленник не получит сам ключ доступа.

Конец

#Тренды

Как студенты Политеха борются с вейпами?

С 1 сентября 2026 года в России планируется запретить продажу вейпов на остановках и без специальной лицензии.

Рената Бабанина

#ИИ

Как алгоритмы перестраивают повседневность

За каждым кликом, каждым лайком и даже каждой паузой стоит невидимый дирижёр — искусственный интеллект.

Илья Сальков

#Тренды

Почему магазины умирают, а ТЦ пустеют?

Вы замечали, что в ТЦ становится больше пустых витрин? Разбираемся, почему так и стоит ли нам привыкать к жизни без привычных примерочных.

Варвара Котова

#Деньги

Почему твоему другу дадут ипотеку, а тебе нет?

Как понять, что ипотеку точно дадут, где посмотреть свой кредитный рейтинг и что делать, если он не идеален? Отвечаем на все вопросы.

Варвара Котова

#Тренды

Как платформенная экономика меняет рынок?

Банки больше не зарабатывают на переводах, рынок труда превратился в "воронку" алгоритмов, а данные стали валютой. Причем здесь платформы?

Варвара Котова

#Политика

Вьетнам 2.0. Почему США могут оказаться в ловушке?

Нападение на Иран может закончится затяжной войной, выход из которой дорого обойдется США и будет напоминать вьетнамский сценарий.

Анастасия Букреева